El número de estafas que se cometen a través de medios informáticos continúa creciendo día a día. Algunos delitos...

Blog

La estafa por cambio de número de cuenta bancaria en emails

El pasado mes de mayo, una empresaria jerezana denunció haber sido víctima de una estafa a través del método...

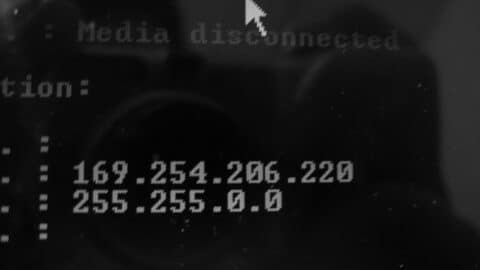

Por qué la dirección IP no es suficiente para culpabilizar a una persona por un ciberdelito

A nadie le pasa desapercibido el hecho de que los ciberdelitos se han multiplicado en los últimos años. En...

DNS Spoofing es una técnica de ataque que consiste en manipular la resolución de nombres DNS para redirigir a...

Por qué presentar una web ante un secretario judicial o un notario NO acredita nada

Más de una vez me he encontrado con que un contenido web ha sido revisado por un secretario judicial...

Qué es el SIM swapping o clonado de la tarjeta SIM

El SIM swapping es una técnica utilizada por los delincuentes para obtener el control de un número de teléfono...

Una VPN (Virtual Private Network, o Red Privada Virtual en español) es una herramienta de red que te permite...

Una criptoestafa es un tipo de estafa que involucra a criptomonedas, como Bitcoin o Ethereum. Estas estafas suelen tomar...

Cómo acreditar una suplantación de identidad en Internet

La suplantación de identidad en Internet puede ser una forma grave de ciberdelito y puede tener consecuencias graves para...

La estafa del CEO, también conocida como "estafa del correo del CEO" o "estafa del ejecutivo", es una forma...

Gran profesional, mejor persona

Además de ser un grandísimo profesional es una gran persona, muy humano. Gracias por todo.

Excelente Profesional

Una persona con una habilidad comunicativa impresionante. Con este profesional entiende uno las cosas. Es muy buen profesional, solo medio minuto de conversación y ya sabes que estás con la persona adecuada. Sabe muy bien escuchar y explicar. Lo aconsejo al cien por cien.

Un profesional excepcional

Una persona con mucho talento.

Explica los pasos a seguir de manera muy simple para alguien que está lejos de ser un experto en la materia que él domina.

En la ratificación del informe pericial, mi abogado dijo que había estado sublime, que era el mejor perito informático con el que se había topado. ¡Gracias!

Súper Profesional

Trabajo impecable,y persona súper correcta

COMPUTER EXPERT REPORT

If you need a computer expert report national or international level, I recommend Eduardo León. I contacted him from the United States to do a computer expert on some documentation via WhatsApp after seeing his website and reading all the information and recommendations from his clients. He responded very quickly and immediately organized a video call to explain everything to me in detail at a computer and legal level.

I hired his services and he has done an incredible job, very detailed with photos, videos and very good arguments so that there are no doubts.

He answers all your questions as many times as necessary. Eduardo always answers messages very quickly and the report did it in a short time

Eduardo is a great professional in every way and an excellent person.

(No realizo análisis de hackeos de teléfonos ni recupero chats borrados)